Sobre el IRPF existen muchas leyendas urbanas: desde las que dicen que a los catalanes se les va la mitad del sueldo en impuestos, hasta aquello de que supuestamente puedes acabar ganando menos con una subida de sueldo. Todo esto no es cierto, pero el tema tampoco es tan simple como aplicar los tipos por tramos de la famosa tabla y ya está. No en vano, la Agencia Tributaria tiene unos bonitos «manuales prácticos» de nada menos que 1300 páginas. En serio.

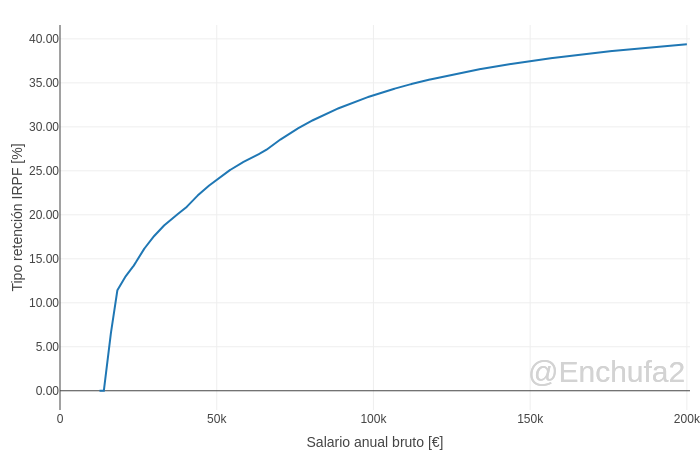

El caso es que a @marga_tf y a mí nos han concedido un proyecto de investigación multidisciplinar en la UC3M (más sobre esto, quizás, en otro momento), y el mes que viene toca sacar una oferta de empleo para contratar a un técnico de apoyo para el proyecto. Queremos que tenga un sueldo digno, y por ello andaba yo echando cuentas entre la calculadora de Cinco Días y la de la Agencia Tributaria para verificar el sueldo neto, pero me salían resultados distintos. Total, que una cosa llevó a la otra y… acabé haciéndome mi propia calculadora, cuya salida tiene esta pinta:

Lo hice y lo entendí. Y por si a alguien más le puede servir, he publicado una app donde se puede juguetear con los diferentes parámetros (tramos, cotización, reducción, mínimo…) y las gráficas cambian en consecuencia. Obviamente, cubre el caso más sencillo, pero variando los parámetros probablemente se puedan añadir deducciones y cubrir casos más complejos. El código está en GitHub.

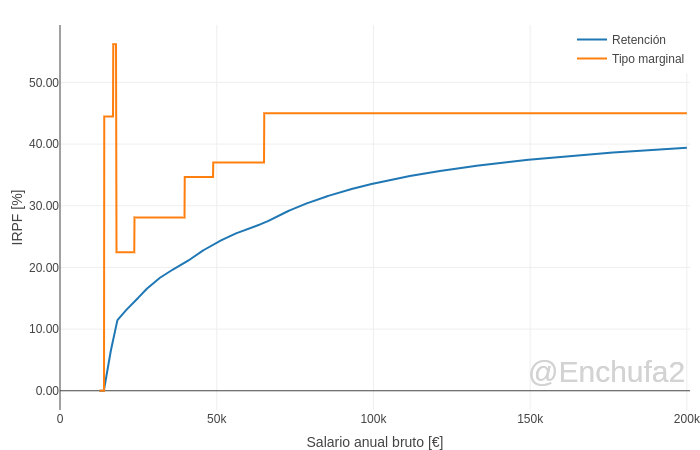

Actualización: He añadido el cálculo del tipo marginal (cuánto pagas por cada euro adicional). Lo que sucede en las rentas bajas es un auténtico disparate. Por ejemplo, al pasar de ganar 17 mil euros brutos anuales a 18 mil, se perciben únicamente unos 400 euros más, lo que supone un 56% de IRPF para esos mil euros de subida. Ya lo denunciaban hace más de un año en Nada es Gratis (me puso sobre la pista @gilbellosta).